Alterator-secsetup

Название пакета

alterator-secsetup

Назначение

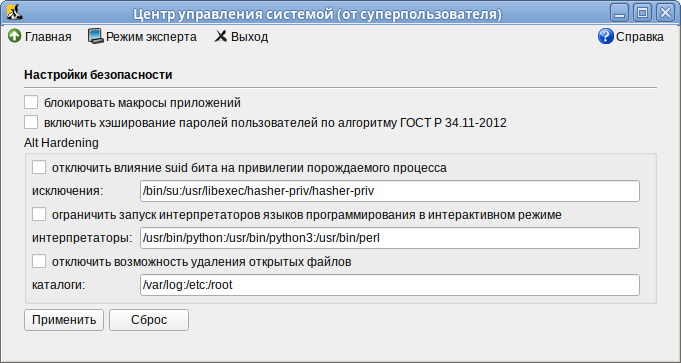

Модуль Настройки безопасности позволяет:

- включить блокировку макросов приложений;

- включить хэширование паролей пользователей по алгоритму ГОСТ Р 34.11-2012;

- игнорировать биты SUID в двоичных файлах (возможны исключения);

- запретить запуск выбранных интерпретаторов в интерактивном режиме;

- отключить возможность создания ссылок на открытый файл в выбранных каталогах.

Запуск

Модуль Настройки безопасности доступен в GUI: раздел Система ▷ Настройки безопасности

Использование модуля

Для того чтобы заблокировать макросы приложений (LibreOffice, LibreOffice-still и VLC) следует отметить пункт «Блокировать макросы приложений» и нажать кнопку «Применить».

Если отметить пункт «Отключить влияние suid бита на привилегии порождаемого процесса», биты SUID во всех двоичных файлах, кроме явно перечисленных в поле «Исключения» будут игнорироваться в масштабе всей системы. Файлы, перечисленные в поле «Исключения», должны разделяться двоеточиями.

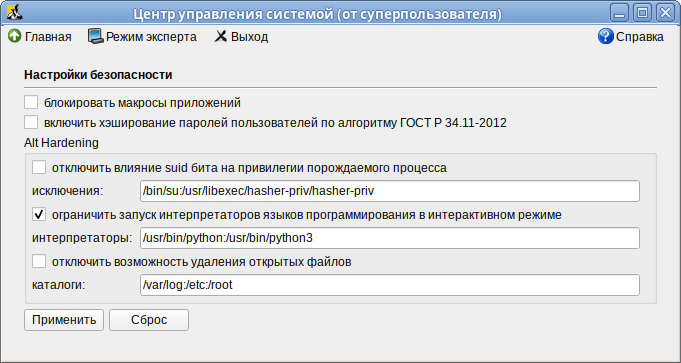

При отмеченном пункте «Ограничить запуск интерпретаторов языков программирования в интерактивном режиме» блокируется несанкционированное использование интерпретатора для выполнения кода напрямую из командной строки. Список ограниченных интерпретаторов должен быть перечислен в поле «Интерпретаторы» (разделитель — двоеточие).

все скрипты, начинающиеся с #!/usr/bin/env python, будут заблокированы:

$ ./new.py

/usr/bin/env: «python»: Операция не позволена

$ python new.py

bash: /usr/bin/python: Операция не позволена

$ cat new.py

#!/usr/bin/env python

print("Hello world")

Для отключения возможности создания ссылок на открытый файл следует установить отметку на пункте «Отключить ссылки для открытых файлов». В поле «Каталоги» должны быть перечислены разделенные двоеточиями каталоги.