Rutoken

Рутокен ЭЦП 2.0 — токен с аппаратной реализацией российского стандарта электронной подписи, шифрования и хеширования. Обеспечивает безопасное хранение ключей электронной подписи во встроенной защищенной памяти без возможности их экспорта.

Рутокен S — основной ключевой носитель для российских СКЗИ (КриптоПро, ViPNet).

Настройка аутентификации

С помощью следующих инструкций можно настроить аутентификацию в системе с помощью сертификата и ключа на Рутокен ЭЦП:

Также с его помощью может быть реализована двухфакторная аутентификация.

Значения PIN-кодов на Рутокен по умолчанию

У Рутокен: PIN-коды Рутокен S/Lite/ЭЦП 2.0, установленные по умолчанию — Пользователь: 12345678; Администратор: 87654321

У Рутокен Web: PIN на скретч-карте.

КриптоПро

Подробнее о КриптоПро: КриптоПро Для поддержки Рутокен в качестве ключевого носителя в СКЗИ «КриптоПро CSP» необходимо установить модуль поддержки (из архива КриптоПро):

# apt-get install cprocsp-rdr-rutoken*

Управление считывателями

Проверка видимости токена:

$ list_pcsc

Aktiv Co. Rutoken S 00 00

Просмотр доступных считывателей:

$ csptest -enum -info -type PP_ENUMREADERS | iconv -f cp1251

CSP (Type:80) v5.0.10001 KC1 Release Ver:5.0.11319 OS:Linux CPU:AMD64 FastCode:READY:AVX.

CryptAcquireContext succeeded.HCRYPTPROV: 26310531

GetProvParam(...PP_ENUMREADERS...) until it returns false

Len Byte NickName/Name

_____________________________

0x012a 0x03 Aktiv Co. Rutoken S 00 00

MyRutoken

0x012a 0x01 FLASH

FLASH

0x012a 0x00 HDIMAGE

HDD key storage

Cycle exit when getting data. 3 items found. Level completed without problems.

Total: SYS: 0,040 sec USR: 0,040 sec UTC: 0,160 sec

[ErrorCode: 0x00000000]

Инициализация считывателя Aktiv Co. Rutoken S 00 00, где в параметре -add указано имя, которое было получено при просмотре доступных считывателей, в параметре -name указано удобное для обращения к считывателю имя, например, MyRutoken (под правами root):

# cpconfig -hardware reader -add "Aktiv Co. Rutoken S 00 00" -name "MyRutoken"

Adding new reader:

Nick name: Aktiv Co. Rutoken S 00 00

Name device: MyRutoken

Succeeded, code:0x0

-bash: cpconfig: команда не найдена

Выполните:

export PATH="$(/bin/ls -d /opt/cprocsp/{s,}bin/*|tr '\n' ':')$PATH"

Создание контейнера на токене/смарт-карте:

$ csptest -keyset -provtype 80 -newkeyset -cont '\\.\Aktiv Co. Rutoken S 00 00\Rutoken'

CSP (Type:80) v5.0.10001 KC1 Release Ver:5.0.11319 OS:Linux CPU:AMD64 FastCode:READY:AVX.

AcquireContext: OK. HCRYPTPROV: 13027379

GetProvParam(PP_NAME): Crypto-Pro GOST R 34.10-2012 KC1 CSP

Container name: "Rutoken

"

Signature key is not available.

Attempting to create a signature key...

a signature key created.

Exchange key is not available.

Attempting to create an exchange key...

an exchange key created.

Keys in container:

signature key

exchange key

Extensions:

OID: 1.2.643.2.2.37.3.9

PrivKey: Not specified - 28.05.2020 11:35:54 (UTC)

OID: 1.2.643.2.2.37.3.10

PrivKey: Not specified - 28.05.2020 11:37:29 (UTC)

Total: SYS: 0,180 sec USR: 0,050 sec UTC: 107,930 sec

[ErrorCode: 0x00000000]

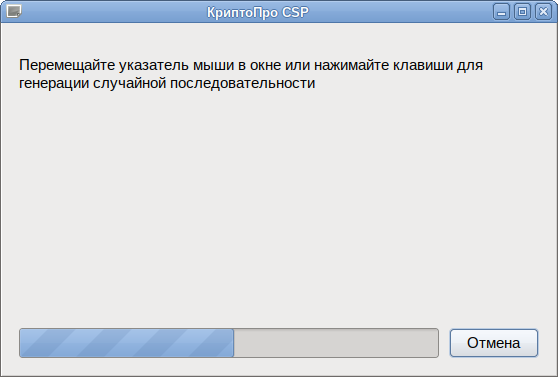

При установленном пакете cprocsp-rdr-gui-gtk будет показано графическое окно, где будет предложено перемещать указатель мыши или нажимать клавиши:

При установленном пакете cprocsp-rdr-gui-gtk будет показано графическое окно, где будет предложено перемещать указатель мыши или нажимать клавиши:

После этого необходимо предъявить PIN-код пользователя.

После указания PIN-кода снова будет предложено перемещать указатель мыши.

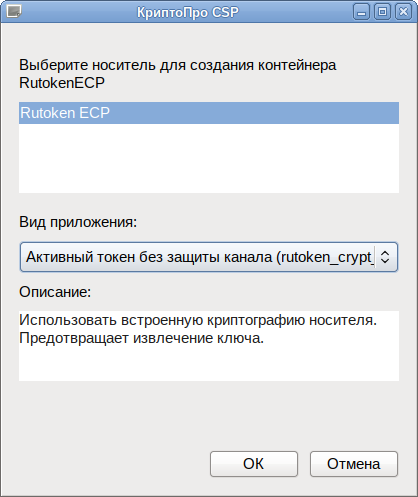

Создание неизвлекаемого контейнера:

В этом случае будет использована встроенная криптография носителя.

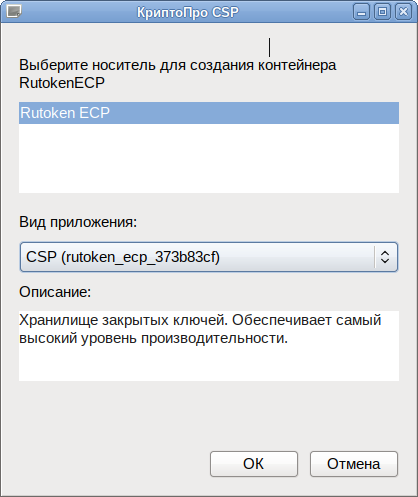

Создание контейнера КриптоПро:

В этом случае будет использована криптография КриптоПро

Проверить наличие контейнеров можно с помощью команды:

$ csptest -keyset -enum_cont -fqcn -verifyc | iconv -f cp1251

CSP (Type:80) v5.0.10001 KC1 Release Ver:5.0.11319 OS:Linux CPU:AMD64 FastCode:READY:AVX.

AcquireContext: OK. HCRYPTPROV: 22009731

\\.\Aktiv Co. Rutoken S 00 00\Rutoken

OK.

Total: SYS: 0,030 sec USR: 0,050 sec UTC: 2,400 sec

[ErrorCode: 0x00000000]

Просмотр подробной информации о контейнере:

$ csptestf -keyset -container '\\.\Aktiv Co. Rutoken S 00 00\Rutoken' -info

Удалить контейнер можно с помощью команды:

$ csptestf -keyset -deletekeyset -cont '\\.\Aktiv Co. Rutoken S 00 00\Rutoken'

Управление сертификатами

Создание запроса на получение сертификата средствами КриптоПро:

$ cryptcp -creatrqst -dn "список имён полей" -cont 'путь к контейнеру' <название_файла>.csr

Например:

$ cryptcp -creatrqst \

-dn "E=ivanov@mail.mail" \

-dn "CN=Иванов Иван Иванович" \

-dn "SN=Иванов" \

-dn "GN=Иван Иванович" \

-dn "C=RU" \

-dn "L=Калининград" \

-dn "ST=39 Калининградская обл." \

-dn "street=Пр-т Победы 14 кв.3" -provtype 80 -nokeygen \

-cont '\\.\Aktiv Co. Rutoken S 00 00\Rutoken' \

-certusage "1.3.6.1.5.5.7.3.4,1.3.6.1.5.5.7.3.2" rutoken.req

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2018.

Утилита командной строки для подписи и шифрования файлов.

Запрос успешно создан и сохранен в файле.

[ErrorCode: 0x00000000]

Запрос на сертификат необходимо подписать в аккредитованном удостоверяющем центре.

Запись сертификата клиента в контейнер:

$ certmgr -inst -file rutoken.cer -store uMy -cont '\\.\Aktiv Co. Rutoken S 00 00\Rutoken' -inst_to_cont

Certmgr 1.1 (c) "Crypto-Pro", 2007-2018.

program for managing certificates, CRLs and stores

WARNING: Legacy parameter: "-inst_to_cont"

Installing:

=============================================================================

1-------

Issuer : E=support@cryptopro.ru, C=RU, L=Moscow, O=CRYPTO-PRO LLC, CN=CRYPTO-PRO Test Center 2

Subject : E=ivanov@mail.mail

Serial : 0x120032F1A2A438324D0C0EFA2900000032F1A2

SHA1 Hash : 85b37ce3e2fce0f86f7847000eafca0a9c5df274

SubjKeyID : c16fc96ae4670ac21b219434caae3a9f68b54ca2

Signature Algorithm : ГОСТ Р 34.11/34.10-2001

PublicKey Algorithm : ГОСТ Р 34.10-2012 (512 bits)

Not valid before : 28/02/2019 11:51:28 UTC

Not valid after : 28/05/2019 12:01:28 UTC

PrivateKey Link : No

CA cert URL : http://testca.cryptopro.ru/CertEnroll/test-ca-2014_CRYPTO-PRO%20Test%20Center%202.crt

OCSP URL : http://testca.cryptopro.ru/ocsp/ocsp.srf

CDP : http://testca.cryptopro.ru/CertEnroll/CRYPTO-PRO%20Test%20Center%202.crl

Extended Key Usage : 1.3.6.1.5.5.7.3.4

1.3.6.1.5.5.7.3.2

=============================================================================

[ErrorCode: 0x00000000]

Запись сертификата УЦ:

# /opt/cprocsp/bin/amd64/certmgr -inst -file certne_ucw.cer -store uRoot

Certmgr 1.1 (c) "CryptoPro", 2007-2010.

program for managing certificates, CRLs and stores

Installing:

=============================================================================

1-------

Issuer : E=support@cryptopro.ru, C=RU, L=Moscow, O=CRYPTO-PRO LLC, CN=CRYPTO-PRO Test Center 2

Subject : E=support@cryptopro.ru, C=RU, L=Moscow, O=CRYPTO-PRO LLC, CN=CRYPTO-PRO Test Center 2

Serial : 0x2B6E3351FD6EB2AD48200203CB5BA141

SHA1 Hash : 046255290b0eb1cdd1797d9ab8c81f699e3687f3

SubjKeyID : 15317cb08d1ade66d7159c4952971724b9017a83

Signature Algorithm : ГОСТ Р 34.11/34.10-2001

PublicKey Algorithm : ГОСТ Р 34.10-2001 (512 bits)

Not valid before : 05/08/2014 13:44:24 UTC

Not valid after : 05/08/2019 13:54:03 UTC

PrivateKey Link : No

=============================================================================

[ErrorCode: 0x00000000]

Создание и проверка подписи

Для создания электронной подписи файла необходимо указать сертификат и имя подписываемого файла:

$ cryptcp -sign -dn E=ivanov@mail.mail -der my_file.odt

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2018.

Утилита командной строки для подписи и шифрования файлов.

Будет использован следующий сертификат:

Субъект:11223344556, 102301111222, Пр-т Победы 14 кв.3, Калининград, 39 Калининградская обл., RU, ivanov@mail.mail, Иван Иванович, Иванов, Иванов Иван Иванович

Действителен с 27.02.2019 13:41:47 по 27.05.2019 13:51:47

Цепочки сертификатов проверены.

Папка './':

my_file.odt... Подпись данных...

Подписанное сообщение успешно создано.

[ErrorCode: 0x00000000]

На выходе появится файл my_file.odt.sig, содержащий как сам подписываемый файл, так и электронную подпись. Для проверки прикреплённой подписи выполните команду:

$ cryptcp -verify my_file.odt.sig

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2018.

Утилита командной строки для подписи и шифрования файлов.

Найдено сертификатов: 2

Цепочки сертификатов проверены.

Папка './':

my_file.odt.sig... Проверка подписи...

Автор подписи: 11223344556, 102301111222, Пр-т Победы 14 кв.3, Калининград, 39 Калининградская обл., RU, ivanov@mail.mail, Иван Иванович, Иванов, Иванов Иван Иванович

Подпись проверена.

[ErrorCode: 0x00000000]

Для извлечения файла с данными из файла электронной подписи необходимо указать имя файла, в который будут извлечены данные, в конце команды проверки подписи:

$ cryptcp -verify my_file.odt.sig new_file.odt

Для создания откреплённой (detached) подписи необходимо заменить ключ -sign на -signf:

$ cryptcp -signf -dn E=ivanov@mail.mail -der my_file.odt

Проверка откреплённой подписи:

$ cryptcp -vsignf my_file.odt

Рутокен S

https://github.com/OpenSC/OpenSC/wiki/Aktiv-Co.-Rutoken-S

Пакеты

pcsc-lite-rutokens opensc

Библиотека pkcs11 для Рутокен S: ?

Рутокен ЭЦП 2.0

Пакеты для работы с Рутокен ЭЦП 2.0

Для работы должна быть установлена библиотека librtpkcs11ecp:

# apt-get install librtpkcs11ecp

--module /usr/lib64/pkcs11/librtpkcs11ecp.so

Проверка работы Рутокен ЭЦП в системе

Проверяем работу токена, он должен быть виден в списке:

$ pkcs11-tool -L --module /usr/lib64/pkcs11/librtpkcs11ecp.so

Available slots:

Slot 0 (0x0): Aktiv Rutoken ECP 00 00

token label : Rutoken ECP <no label>

token manufacturer : Aktiv Co.

token model : Rutoken ECP

token flags : login required, rng, SO PIN to be changed, token initialized, PIN initialized, user PIN to be changed

hardware version : 20.5

firmware version : 23.2

serial num : 373b83cf

pin min/max : 6/32

Slot 1 (0x1):

(empty)

Slot 2 (0x2):

(empty)

Проверка наличия сертификатов и ключевых пар

Просмотреть имеющуюся на токене информацию можно при помощи команды (требуется пароль от токена):

$ pkcs11-tool -Ol --module /usr/lib64/pkcs11/librtpkcs11ecp.so

Using slot 0 with a present token (0x0)

Logging in to "Rutoken ECP <no label>".

WARNING: user PIN to be changed

Please enter User PIN:

Public Key Object; GOSTR3410

PARAMS OID: 06072a850302022301

VALUE: 84f16c48511700660fa03ce9d32612ebdf5a69b87372cf3b07f344e4819409f0

aeacbd4e922869bed61ef08e20d15fe956ac81c27e197c8dfcc4b5be2763b47d

label:

ID: 506c7567696e3132303232303139313630363239

Usage: verify

Private Key Object; GOSTR3410

PARAMS OID: 06072a850302022301

label: Иванова Ольга Петровна

ID: 506c7567696e3132303232303139313630363239

Usage: sign, derive

Certificate Object; type = X.509 cert

label: Rutoken Plugin

subject: DN: C=RU, ST=\xD0\x9C\xD0\xBE\xD1\x81\xD0\xBA\xD0\xB2\xD0\xB0, L=\xD1\x80-\xD0\xBD \xD0\x9F\xD1\x80\xD0\xB8\xD0\xBE\xD0\xB7\xD0\xB5\xD1\x80\xD1\x81\xD0\xBA\xD0\xB8\xD0\xB9, \xD0\xB3. \xD0\x9B\xD1\x83\xD0\xB3\xD0\xB0, CN=\xD0\x98\xD0\xB2\xD0\xB0\xD0\xBD\xD0\xBE\xD0\xB2\xD0\xB0 \xD0\x9E\xD0\xBB\xD1\x8C\xD0\xB3\xD0\xB0 \xD0\x9F\xD0\xB5\xD1\x82\xD1\x80\xD0\xBE\xD0\xB2\xD0\xBD\xD0\xB0/1.2.643.3.131.1.1=5001007322229/street=\xD1\x83\xD0\xBB. \xD0\x93\xD0\xB0\xD0\xB3\xD0\xB0\xD1\x80\xD0\xB8\xD0\xBD\xD0\xB0, \xD0\xB4. 5/emailAddress=ivanova@mail.ru

ID: 506c7567696e3132303232303139313630363239

В результате в окне терминала отобразится информация обо всех сертификатах и ключевых парах, хранящихся на Рутокене.

Чтобы открыть сертификат или ключевую пару скопируйте ID необходимого объекта и введите команду:

$ pkcs11-tool --module /usr/lib64/pkcs11/librtpkcs11ecp.so -r -y cert --id 506c7567696e3132303232303139313630363239 | openssl x509 -inform der -text

В результате в окне Терминала отобразится полная информация об указанном объекте.

Чтобы скопировать сертификат в файл введите команду:

$ pkcs11-tool --module /usr/lib64/pkcs11/librtpkcs11ecp.so -r -y cert --id 506c7567696e3132303232303139313630363239 > ./имя_файла

Изменение PIN-кода

Для изменения PIN-кода введите команду:

$ pkcs11-tool --module /usr/lib64/pkcs11/librtpkcs11ecp.so --login --pin 12345678 --change-pin --new-pin 2780712

Using slot 0 with a present token (0x0)

PIN successfully changed

где pin — текущий PIN-код устройства; new-pin — новый PIN-код устройства.

Центр регистрации Рутокен

Для генерации ключей, формирования запроса на сертификат и записи сертификата на Рутокен ЭЦП можно воспользоваться ПО «Рутокен плагин», (работает через библиотеку PKCS#11 и совместим с плагином Госуслуг) и ПО «Центр регистрации Рутокен» ra.rutoken.ru.

Веб-сервис управления хранилищем сертификатов и ключей «Центр регистрации Рутокен» позволяет:

- генерировать ключи;

- создавать запросы на сертификаты;

- импортировать сертификаты и связывать их с ключами;

- подписывать документы электронной подписью;

- менять PIN-код на устройстве.

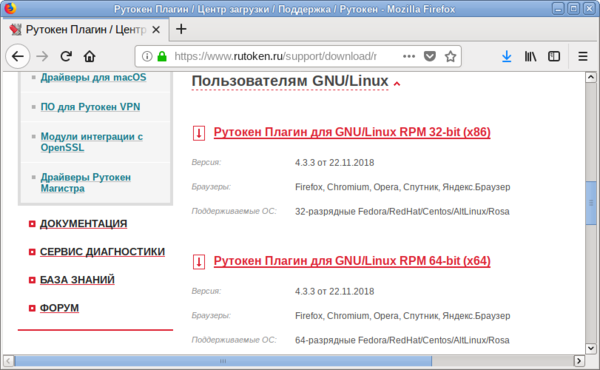

Установка «Рутокен плагин»

Рутокен Плагин представляет собой решение для электронной подписи, шифрования и двухфакторной аутентификации для Web- и SaaS-сервисов. Плагин необходим для связи USB-устройств c браузером, он позволяет опознавать и работать с ними. Для того чтобы установить плагин, необходимо загрузить соответствующий установочный файл и запустить его

Чтобы установить «Рутокен плагин» необходимо:

- Загрузить «Рутокен плагин» можно со страницы по ссылке (выбрать пакет формата «rpm»):

- Установить «Рутокен плагин», выполнив из папки с загруженным пакетом команду (под правами root):

# apt-get install libnpRutokenPlugin*

- Перезапустить браузер.

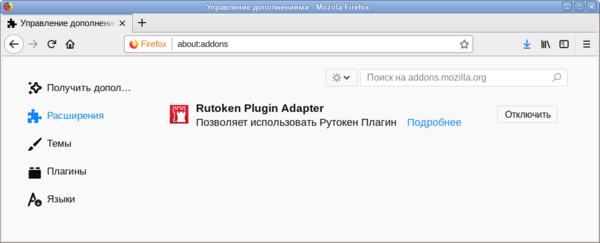

- Убедиться, что плагин установлен и включен. Сделать это можно на странице about:addons (или about:plugins в более ранних версиях Mozilla Firefox):

Проверить работу плагина можно на площадке: http://demobank.rutoken.ru/

Генерация пары ключей и формирование запроса на сертификат

Для генерации пары ключей и формированию запроса на сертификат с помощью ПО «Центр регистрации Рутокен» следует:

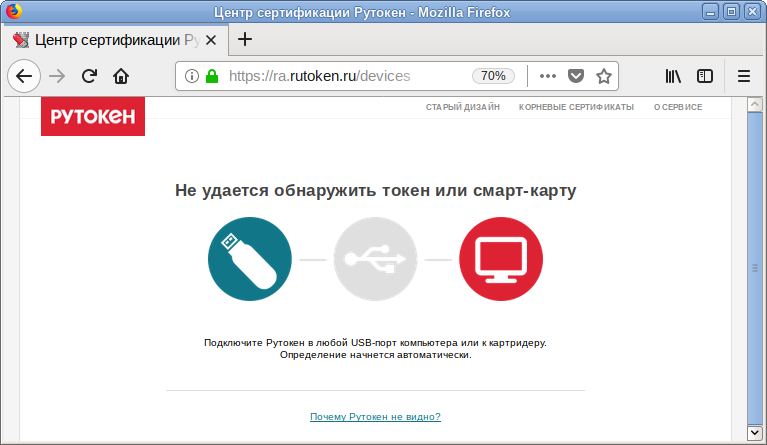

- Зайти на сайт «Центр регистрации Рутокен» https://ra.rutoken.ru:

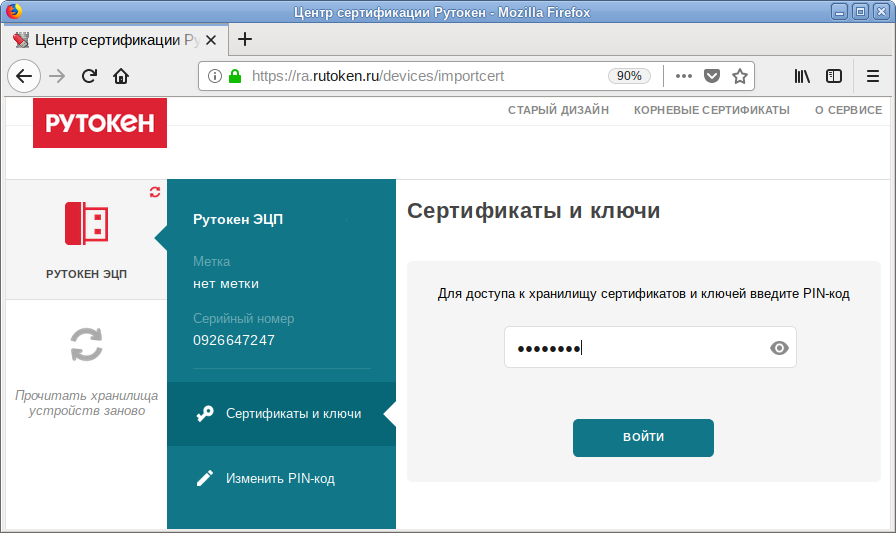

- Подключить Рутокен ЭЦП к компьютеру, выбрать токен, ввести PIN-код пользователя:

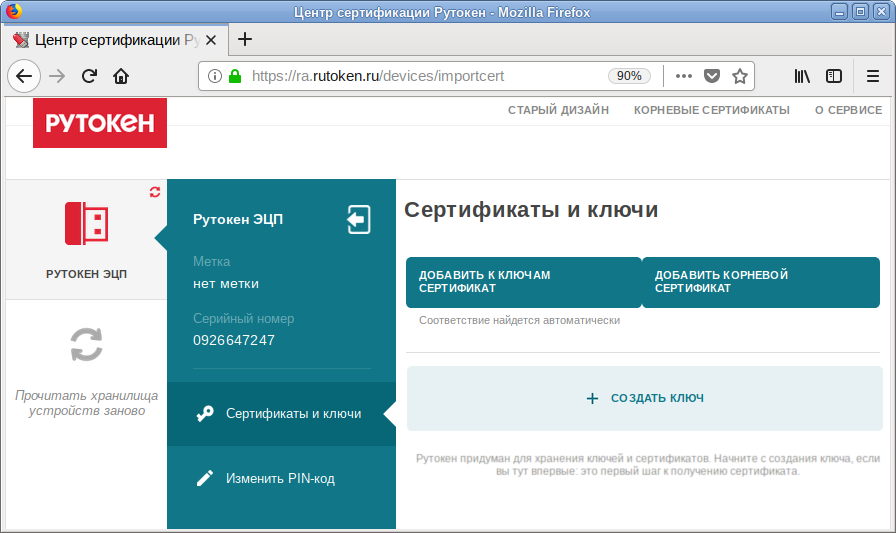

- Нажать кнопку «Создать ключ»:

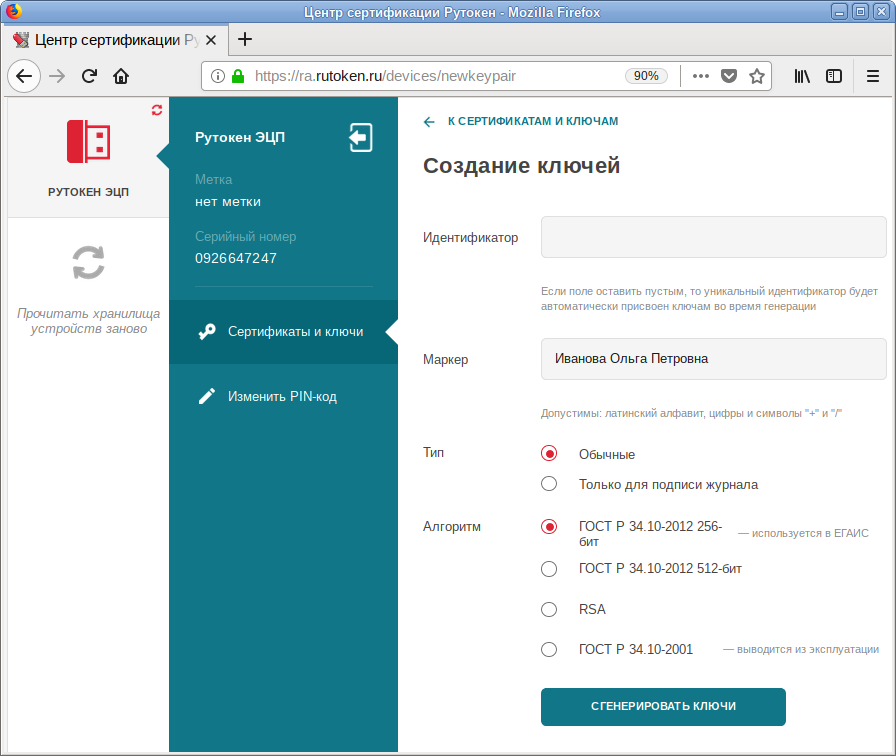

- Ввести идентификатор и маркер ключа (опционально), выбрать тип ключа и алгоритм шифрования, затем нажать кнопку «Сгенерировать ключи»:

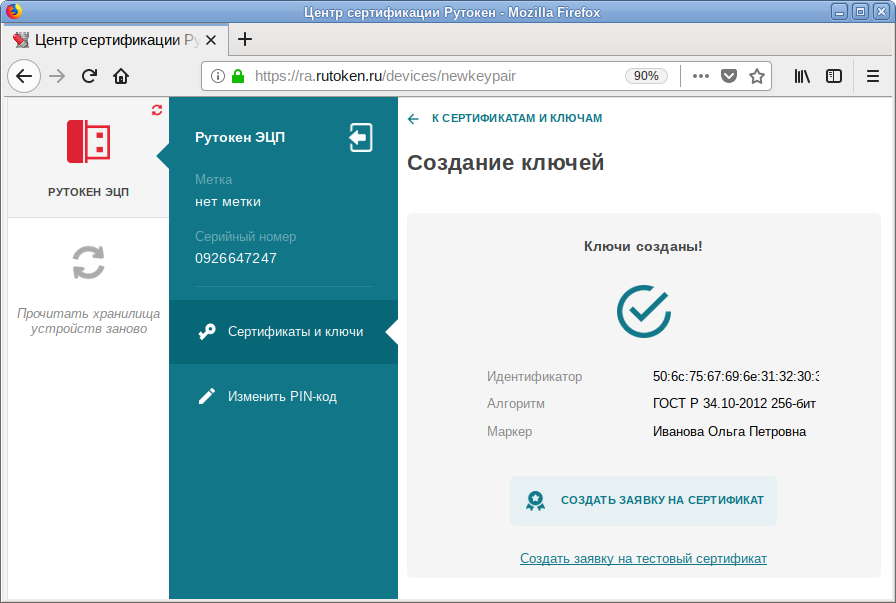

- Нажать кнопку «Создать заявку на сертификат».

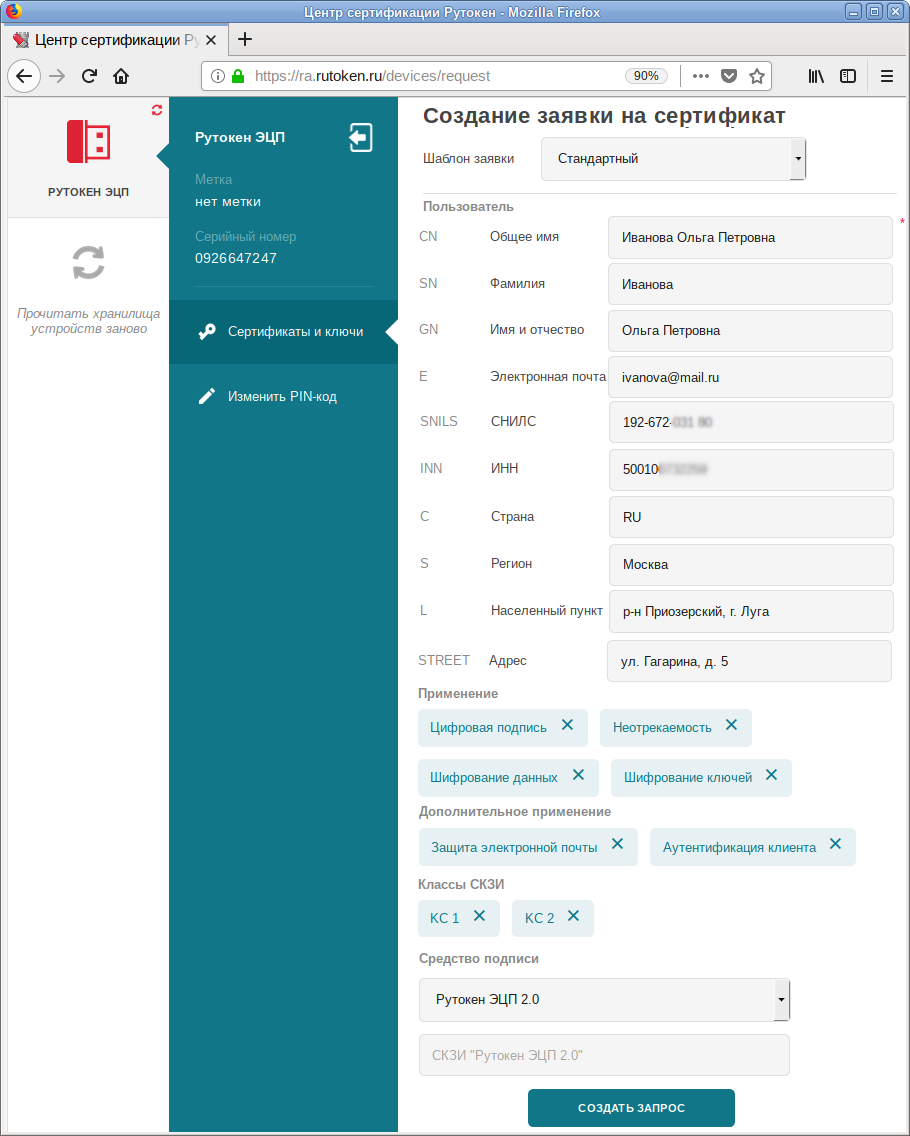

- На странице создания запроса заполнить поля запроса, выбрать назначение сертификата, нажать кнопку «Создать запрос» (показан пример заполнения полей для физ.лица):

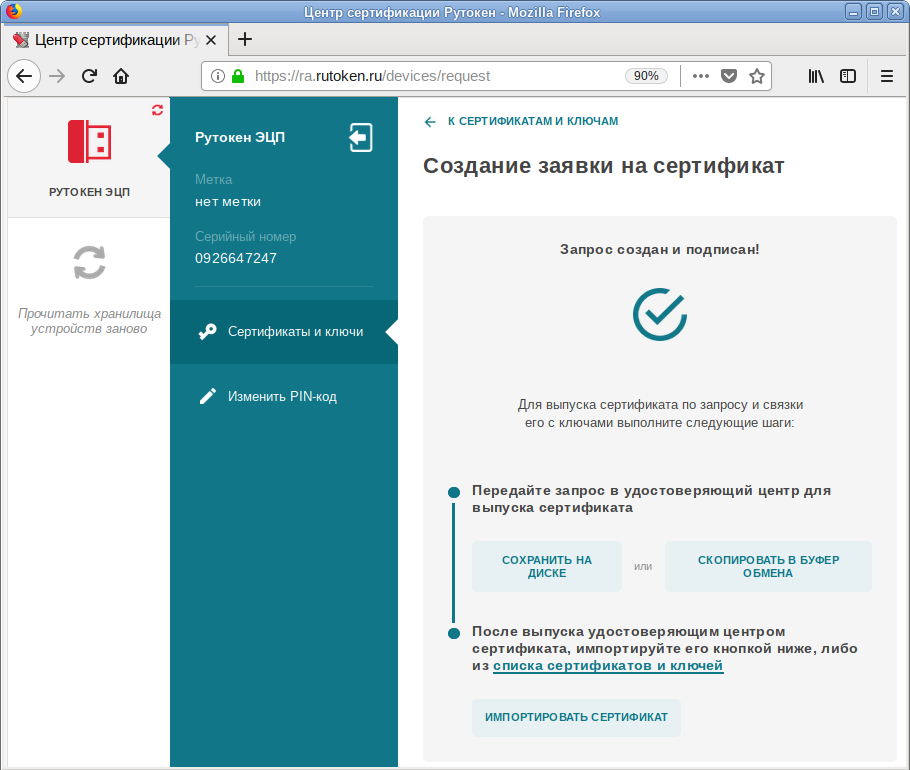

- Откроется окно содержащее текст запроса. Можно сохранить его на диске, нажав кнопку «Сохранить на диске», или скопировать в буфер обмена, нажав кнопку «Скопировать в буфер обмена»:

- Отправить запрос в удостоверяющий центр.

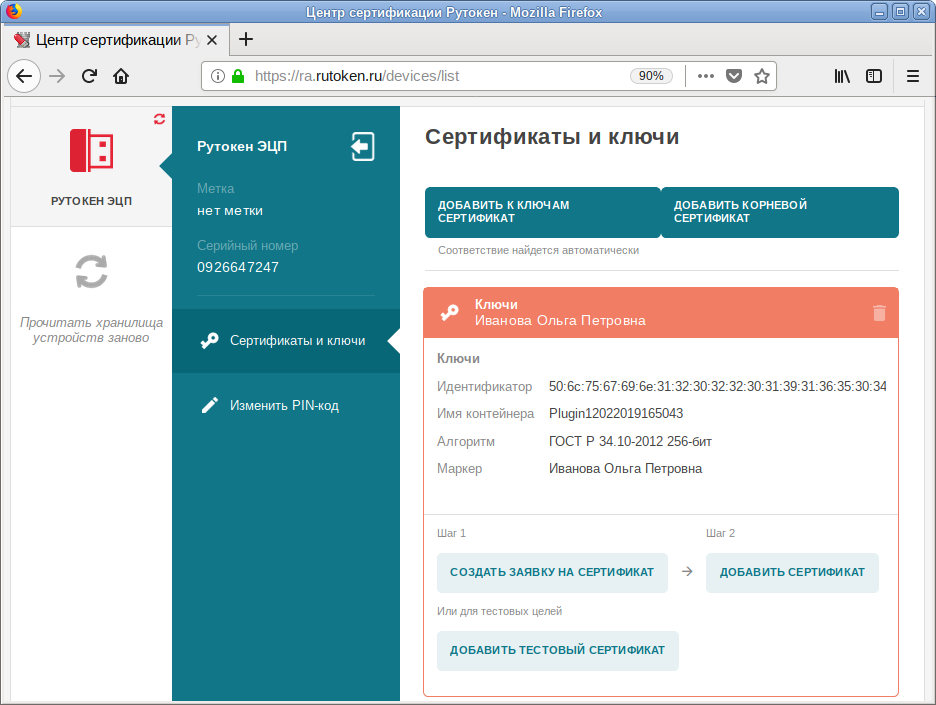

- После получения сертификата, на странице «Центр регистрации Рутокен» https://ra.rutoken.ru нажать кнопку «Добавить к ключам сертификат» или выбрать пару ключей и нажать кнопку «Добавить сертификат»

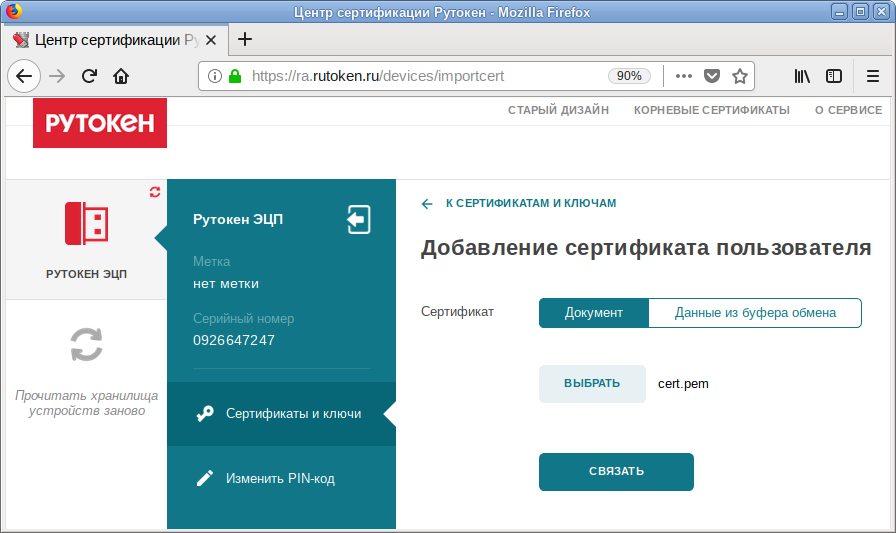

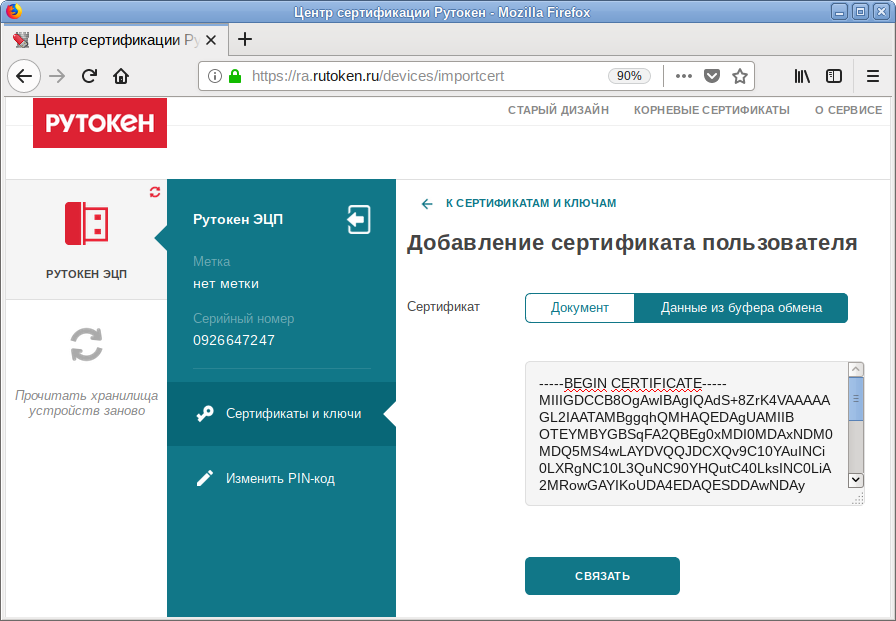

- В открывшемся окне загрузить файл с сертификатом, нажав кнопку «Выбрать», или вставить сертификат из буфера обмена, нажав кнопку «Вставить из буфера обмена», и нажать кнопку «Связать»:

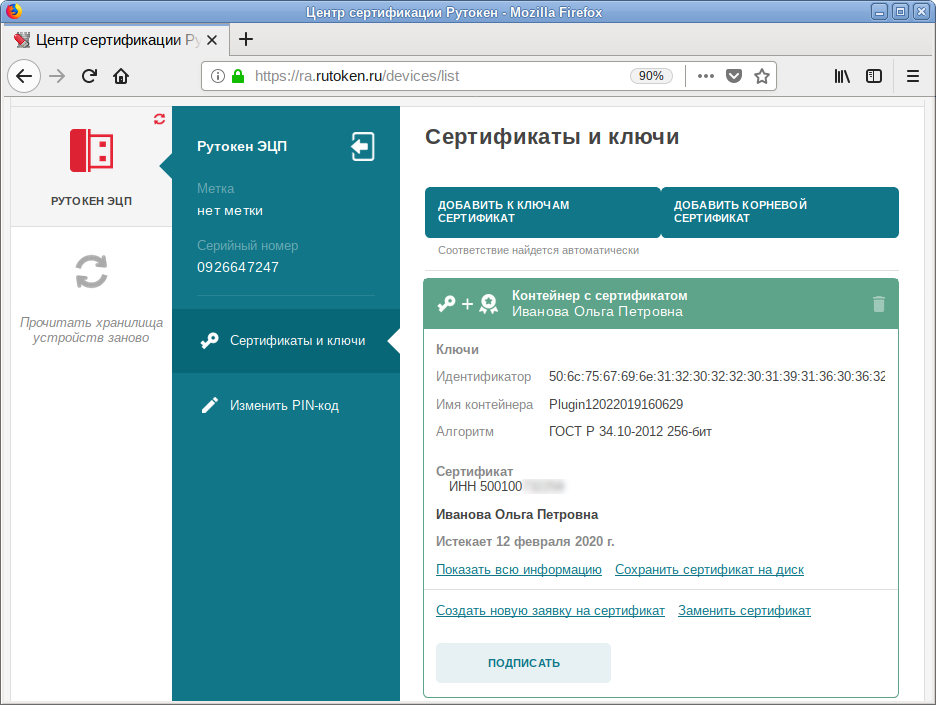

- Сертификат отобразится в списке:

$ openssl x509 -inform der -in cert.cer -out cert.pem

Ссылки

Rutoken Web/ЭЦП

https://github.com/OpenSC/OpenSC/wiki/Aktiv-Co.-Rutoken-ECP

ssh

ssh-add -s opensc-pkcs11.so