Двухфакторная аутентификация

Настройка двухфакторной аутентификации в ALT Linux K 8.0 (KDE)

Двухфакторная аутентификация для входа на рабочую станцию

1. Установить следующие пакеты используя Менеджер пакетов Synaptic или интерфейс командной строки (apt-get install): opensc, pam_pkcs11, pcsc-lite-ccid, openssl-engine_pkcs11, nss-utils, libhal;

2. Для 64-битных систем установить следующие пакеты: libc.so.6, libdbus-1.so.3, libhal.so.1, libpcsclite.so.1, libstdc++.so.6, libusb-1.0.so.0;

3. Установить пакеты SafeNet Authentication Client, выполнив команду:

rpm –ihv SafeNet*;

4. Подготовить токен (сформировать ключевую пару и сертификат). Данная операция может быть выполнена в среде Linux (используя openssl) или Windows (Microsoft CA);

5. Выполнить импорт корневого сертификата в формате Base64, путем выполнения команды:

certutil -A -n "Root CA" -t "CT,C,C" - a -d /etc/pki/nssdb -i <расположение сертификата>

6. В конфигурационный файл /etc/security/pam_pkcs11/pam_pkcs11.conf внести следующие изменения:

use_pkcs11_module = etoken;

debug = false;

pkcs11_module etoken {

module = /lib/libeToken.so.9

#/lib64 для 64 битных систем

description = "Gemalto SafeNet";

slot_num = 0;

support_threads = true;

ca_dir = /etc/pam_pkcs11/cacerts;

crl_dir = /etc/pam_pkcs11/crls;

cert_policy = signature;

}

use_mappers = subject;

mapper subject {

debug = false;

module = internal;

ignorecase = false;

mapfile = file:///etc/security/pam_pkcs11/subject_mapping;

}

7. Выполнить команду:

pkcs11_insect > /etc/security/pam_pkcs11/subject_mapping

и удалить все, за исключением имени субъекта (пример, /DC=local/DC=gemalto/OU=SAS/CN=mrozhnov/emailAddress=mrozhnov@gemalto.local);

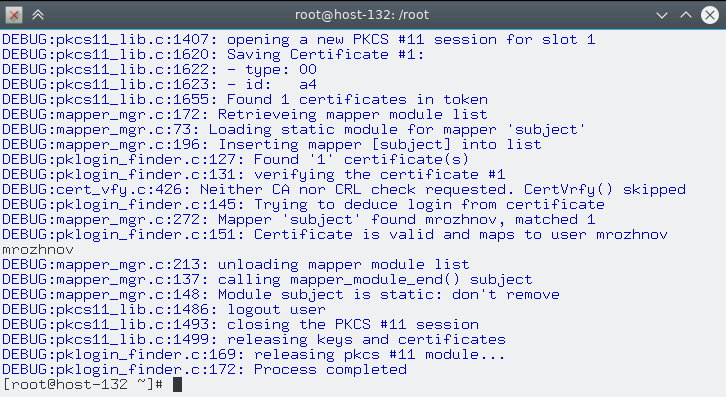

8. Проверить корректность работы ключа eToken, выполнив команду:

pklogin_finder debug

9. Далее необходимо установить следующие пакеты: lightdm и lightdm-kde-greeter и выполнить перезагрузку рабочей станции;

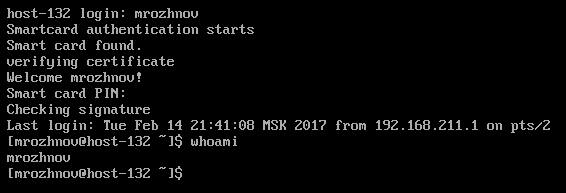

10. Для возможности аутентификации по сертификату в консоли необходимо в файл /etc/pam.d/login вначале добавить строку:

auth [success=done authinfo_unavail=ignore ignore=ignore default=die] pam_pkcs11.so

Для проверки под учетной записью root выполнить команду:

init 3

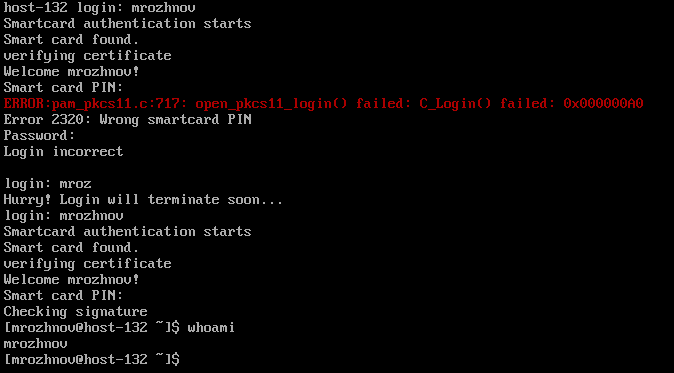

Далее аутентифицироваться с помощью токена:

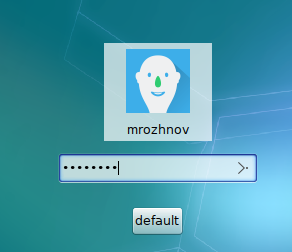

11. Для возможности аутентификации по сертификату в графическом интерфейсе необходимо выполнить команду:

control system-auth pkcs11

Далее аутентифицироваться с помощью токена (в поле окна необходимо ввести PIN код ключевого носителя):

12. Для того, чтобы отключить аутентификацию по паролю, необходимо выполнить следующую команду:

passwd –l <логин пользователя>