Alterator-openvpn-server

Название пакета

alterator-openvpn-server

Назначение

Модуль OpenVPN-сервер позволяет задать параметры OpenVPN-сервера.

VPN — технология, позволяющая организовать логическую, защищённую сеть поверх существующих соединений, например Интернет. VPN часто используется для безопасного соединения удалённых офисов.

Используя этот модуль можно:

- включить/отключить OpenVPN-сервер;

- настроить параметры сервера: тип, сети сервера, использование сжатия и т.д.;

- управлять сертификатами сервера;

- настроить сети клиентов.

Запуск

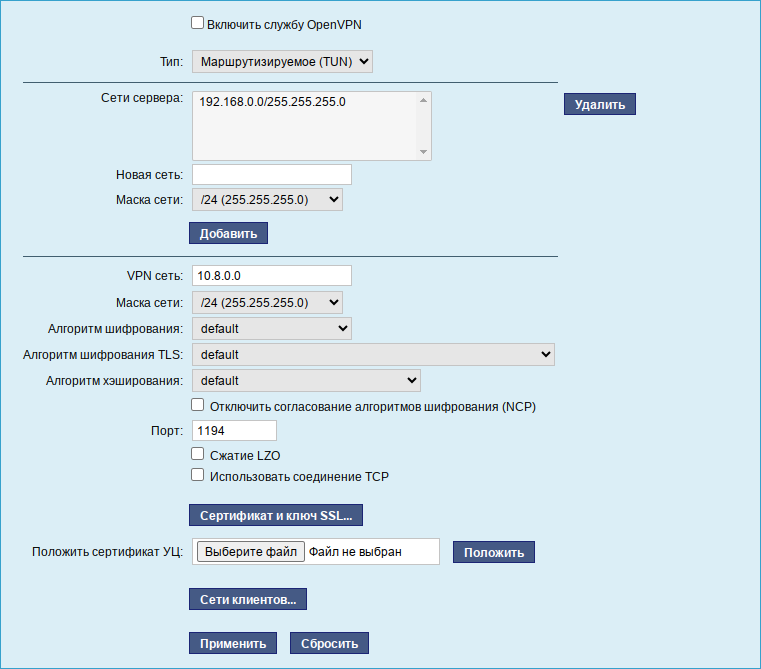

Модуль OpenVPN-сервер доступен в веб-интерфейсе по адресу https://ip-address:8080 (раздел Серверы ▷ OpenVPN-сервер):

Параметры модуля

- Тип

- Тип подключения: маршрутизируемое (используется TUN) или через мост (используется TAP).

- Сеть сервера, Маска сети сервера

- Поля для ввода информации о сети и маске сервера.

- VPN-сеть, Маска сети

- В эти поля вводится VPN-сеть.

- Алгоритм шифрования

- Список для выбора алгоритма шифрования.

- Алгоритм шифрования TLS

- Список для выбора алгоритма шифрования для канала управления.

- Алгоритм хэширования

- Список для выбора алгоритма хэширования.

- Отключить согласование алгоритмов шифрования (NCP)

- Отключение механизма согласования алгоритмов шифрования. По умолчанию OpenVPN автоматически подбирает алгоритм шифрования, не учитывая алгоритм, заданный в поле «Алгоритм шифрования», если на стороне клиента также не задана данная опция отключения NCP. Если данная опция задана - всегда будет учитываться алгоритм из поля «Алгоритм шифрования».

- Порт

- Порт OpenVPN-сервера. Порт по умолчанию: 1194.

- Сжатие LZO

- Включение сжатия пакетов, проходящих через туннель, по алгоритму LZO. Должно быть включено либо отключено и на сервере и на клиенте.

- Сертификат и ключ SSL

- Настройка параметров используемого при соединении SSL-сертификата.

- Сети клиентов

- Интерфейс для добавления сетей клиентов. Помимо сети/маски для клиентов указывается DNS-сервер и домен. Обратите внимание, что сети сервера и клиентов не должны пересекаться.

Использование модуля

Для создания соединения необходимо установить флажок «Включить службу OpenVPN», выбрать тип подключения: «Маршрутизируемое (используется TUN)» или «Посредством моста (используется TAP)», и проверить открываемую по соединению сеть (обычно это локальная сеть в виде IP-адреса и маски подсети).

Обратите внимание, что на стороне клиента, должен быть выбран тот же тип виртуального устройства, что и на стороне сервера. Для большинства случаев подходит маршрутизируемое подключение.

Сертификат и ключ ssl

Далее нужно подписать ключ openvpn в модуле «Удостоверяющий Центр».

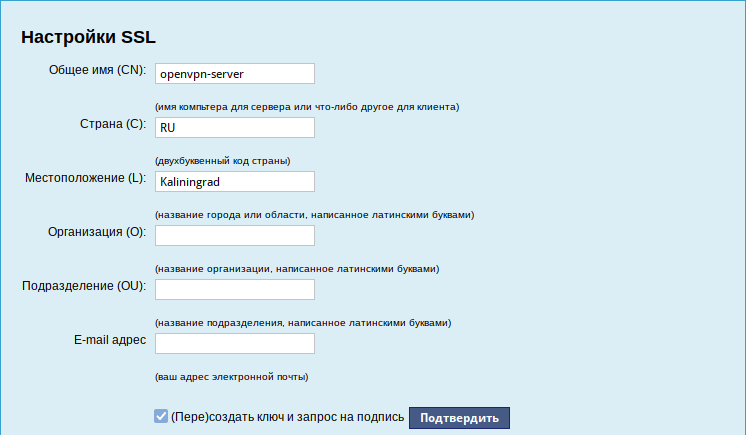

Для этого необходимо нажать на кнопку «Сертификат и ключ ssl..». Откроется окно «Управление ключами SSL»:

Здесь нужно заполнить поля «Общее имя (CN)», «Страна (С)» (прописными буквами), отметить пункт «(Пере)создать ключ и запрос на подпись» и нажать кнопку «Подтвердить».

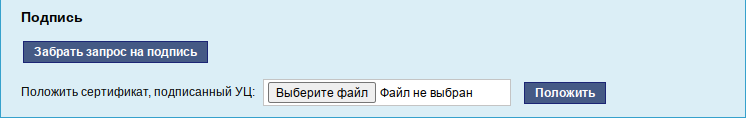

После этого станет активной кнопка «Забрать запрос на подпись»:

Если нажать на кнопку «Забрать запрос на подпись», появится диалоговое окно с предложением сохранить файл openvpn-server.csr. Необходимо сохранить этот файл на диске.

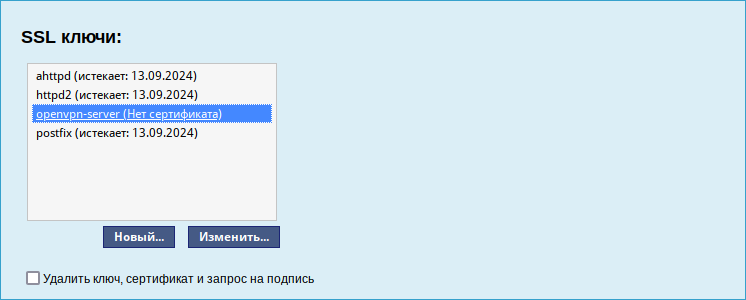

В разделе «Управление ключами SSL» появился новый ключ openvpn-server(Нет сертификата):

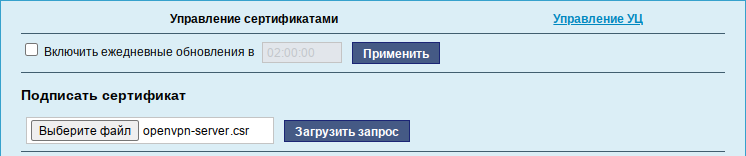

Чтобы подписать сертификат необходимо перейти в «Удостоверяющий Центр» — «Управление сертификатами», нажать кнопку «Обзор», указать путь до полученного openvpn-server.csr и загрузить запрос:

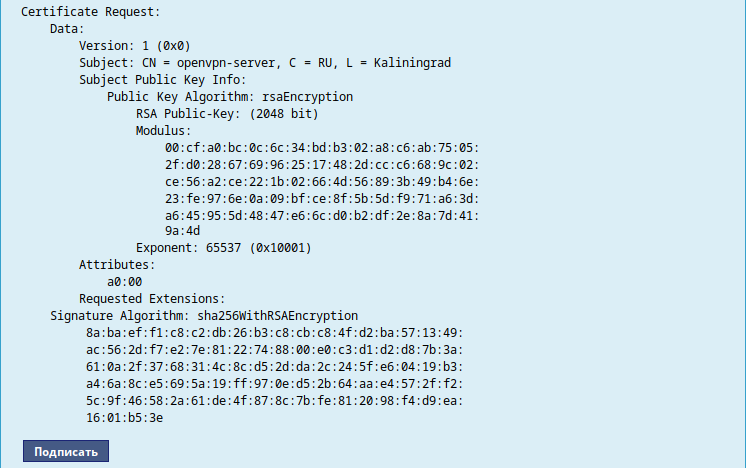

В результате на экране появится запрос на подпись и кнопка «Подписать»:

Необходимо нажать на кнопку «Подписать» и сохранить файл output.pem (подписанный сертификат).

Далее в разделе «Управление ключами SSL», необходимо выделить ключ openvpn-server(Нет сертификата) и нажать кнопку «Изменить».

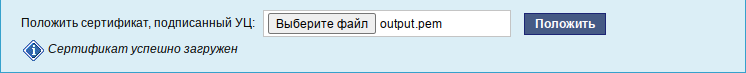

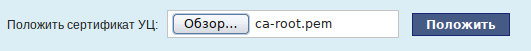

В появившемся окне, в пункте «Положить сертификат, подписанный УЦ» следует нажать кнопку «Обзор», указать путь до файла output.pem и нажать кнопку «Положить»:

Появится сообщение: «Сертификат успешно загружен».

В раздел «Управление ключами SSL», видно, что изменился ключ openvpn-server (истекает_и_дата). Ключ создан и подписан.

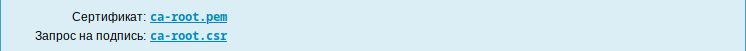

Для того чтобы положить сертификат УЦ, необходимо найти его в разделе «Удостоверяющий Центр», нажать на ссылку «Управление УЦ» и забрать сертификат, нажав на ссылку «Сертификат»: ca-root.pem

В разделе OpenVPN-сервер, в графе «Положить сертификат УЦ», нажав на кнопку «Обзор», указать путь к файлу ca-root.pem и нажать кнопку «Положить»

Появится сообщение: «Сертификат УЦ успешно загружен»

Для включения OpenVPN необходимо отметить пункт «Включить службу OpenVPN» и нажать кнопку «Применить».

Настройка клиентских подключений

Для настройки клиентских подключений вы можете воспользоваться модулем «OpenVPN-соединения».