Alterator-auth: различия между версиями

м (→Настройка) |

Мария (обсуждение | вклад) м (→Домен Active Directory: attention:fqdn) |

||

| (не показаны 3 промежуточные версии 1 участника) | |||

| Строка 1: | Строка 1: | ||

{{ | == Название пакета == | ||

{{pkg|alterator-auth}} | |||

== Назначение == | == Назначение == | ||

Модуль | Модуль '''Аутентификация''' предназначен для системных настроек аутентификации. | ||

Pluggable Authentication Modules (PAM) | Pluggable Authentication Modules (PAM) — механизм, позволяющий тонко настроить схему аутентификации пользователей в системе. Данный модуль позволяет переключаться между заранее подготовленными схемами. | ||

== Настройка == | == Настройка == | ||

Модуль {{pkg|alterator-auth}} доступен | Модуль {{pkg|alterator-auth}} доступен в GUI (раздел {{nav|Пользователи|Аутентификация}}): | ||

[[Файл:Alterator-auth-gui.png|Аутентификация]] | [[Файл:Alterator-auth-gui.png|Аутентификация]] | ||

так и в веб-интерфейсе (https://ip-address:8080 (раздел {{ | так и в веб-интерфейсе (https://ip-address:8080 (раздел {{nav|Пользователи|Аутентификация}})): | ||

[[Файл:Alterator-auth-web.png|Веб-интерфейс alterator-auth]] | [[Файл:Alterator-auth-web.png|Веб-интерфейс alterator-auth]] | ||

| Строка 32: | Строка 34: | ||

=== Домен Active Directory === | === Домен Active Directory === | ||

{{Attention|Имя машины, с которым она вводится в домен, должно быть в формате '''FQDN'''. При некорректном имени возможны нарушения в работе различных параметров, в том числе обновлении записей DNS прямой и обратной зоны.}} | |||

Если в сети имеется настроенный домен Samba AD, выберите пункт «Домен Active Directory» и заполните поля: | Если в сети имеется настроенный домен Samba AD, выберите пункт «Домен Active Directory» и заполните поля: | ||

[[Файл:Alterator-auth-ad.png|Настройка рабочих станций для использования Active Directory]] | [[Файл:Alterator-auth-ad.png|Настройка рабочих станций для использования Active Directory]] | ||

Нажмите кнопку «Применить». | Нажмите кнопку «Применить». | ||

В открывшемся окне необходимо ввести имя пользователя, имеющего право вводить машины в домен, и его пароль и нажать кнопку «ОК»: | |||

[[Файл:Alterator-auth-pass.png|Запрос пароля администратора Active Directory]] | [[Файл:Alterator-auth-pass.png|Запрос пароля администратора Active Directory]] | ||

При успешном подключении к домену, отобразится соответствующая информация: | |||

[[Файл:Alterator-auth-ok.png|Успешное подключение к Active Directory]] | [[Файл:Alterator-auth-ok.png|Успешное подключение к Active Directory]] | ||

| Строка 47: | Строка 51: | ||

=== Домен FreeIPA === | === Домен FreeIPA === | ||

{{Note|Клиентские компьютеры должны быть настроены на использование DNS-сервера, который был сконфигурирован на сервере FreeIPA во время его установки. В сетевых настройках необходимо указать использовать сервер FreeIPA для разрешения имен.}} | |||

Если в сети имеется настроенный домен FreeIPA, выберите пункт «Домен FreeIPA», заполните поля «Домен» и «Имя компьютера» и нажмите кнопку «Применить: | |||

[[Файл:Alterator-auth-freeipa.png|Ввод в домен FreeIPA]] | |||

В открывшемся окне необходимо ввести имя пользователя, имеющего право вводить машины в домен, и его пароль и нажать кнопку «ОК»: | |||

[[Файл:Alterator-auth-pass-freeipa.png|Запрос пароля администратора FreeIPA]] | |||

При успешном подключении к домену, отобразится соответствующая информация: | |||

[[Файл:Alterator-auth-ok-freeipa.png|Подключение к серверу FreeIPA]] | |||

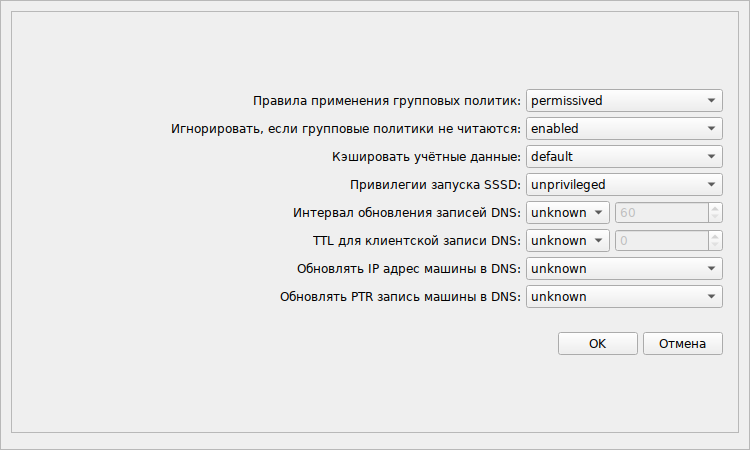

=== Настройки SSSD === | |||

[[Файл:Alterator-auth-sssd.png|Настройки SSSD]] | |||

{| class="wikitable" | |||

! Настройка | |||

! Опция в файле /etc/sssd/sssd.conf | |||

! Описание | |||

! Режимы | |||

|- | |||

| Правила применения групповых политик | |||

| ad_gpo_access_control | |||

| Определяет в каком режиме будет осуществляться контроль доступа в SSSD основанный на групповых политиках Active Directory (GPO) | |||

| | |||

* enforced (принудительный режим) — правила управления доступом в SSSD основанные на GPO выполняются, ведётся логирование | |||

* permissived (разрешающий режим) — правила управления доступом в SSSD основанные на GPO не выполняются, ведётся только логирование. Такой режим необходим администратору, чтобы оценить, как срабатывают новые правила | |||

* disabled (отключить) — правила управления доступом в SSSD основанные на GPO не логируются и не выполняются | |||

* default (по умолчанию) — настройка контроля доступом в SSSD основанное на GPO сброшена на значение по умолчанию в пакете | |||

|- | |||

| Игнорировать, если групповые политики не читаются | |||

| ad_gpo_ignore_unreadable | |||

| Определяет будут ли проигнорированы правила управления доступом в SSSD основанные на групповых политиках, если недоступен какой-либо шаблон (GPT) объекта групповой политики (GPO) | |||

| | |||

* enabled (включить) — игнорировать правила управления доступом через групповые политики, если шаблоны групповых политик не доступны для SSSD | |||

* disabled (отключить) — запретить доступ пользователям SSSD AD, которым назначены групповые политики, если шаблоны групповых политик не доступны | |||

* default (по умолчанию) — настройка игнорирования политик, при недоступности шаблонов групповых политик сброшена на значение по умолчанию в пакете | |||

|- | |||

| Кэшировать учётные данные | |||

| cache-credentials | |||

| Определяет, будут ли учётные данные удалённых пользователей сохраняться в локальном кэше SSSD | |||

| | |||

* enabled (включить) — сохранение в локальном кэше SSSD учётных данных пользователей включено | |||

* disabled (отключить) — сохранение в локальном кэше SSSD учётных данных пользователей отключено | |||

* default (по умолчанию) — настройка сохранения в локальном кэше SSSD учётных данных пользователей сброшена на значение по умолчанию в пакете | |||

|- | |||

| Привилегии запуска SSSD | |||

| control sssd-drop-privileges | |||

| Позволяет сбросить права службы SSSD, чтобы избежать работы от имени суперпользователя (root) | |||

| | |||

* privileged (привилегированный) — служба SSSD запущена от имени привилегированного суперпользователя (root) | |||

* unprivileged (непривилегированный) — служба SSSD запущена от имени непривилегированного пользователя (_sssd) | |||

* default (по умолчанию) — режим привилегий службы SSSD задан по умолчанию в пакете | |||

|- | |||

| Интервал обновления записей DNS | |||

| dyndns_refresh_interval | |||

| Определяет как часто серверная часть должна выполнять периодическое обновление DNS в дополнение к автоматическому обновлению, выполняемому при подключении серверной части к сети. Этот параметр является применим только в том случае, если для dyndns_update установлено значение true. | |||

| | |||

* enabled (включить) — задать интервал | |||

* disabled (отключить) — установить значение по умолчанию (86400) | |||

* unknown | |||

|- | |||

| TTL для клиентской записи DNS | |||

| dyndns_ttl | |||

| Срок жизни, применяемый к записи DNS клиента при ее обновлении. Если dyndns_update имеет значение false, это не имеет никакого эффекта. | |||

| | |||

* enabled (включить) — задать TTL | |||

* disabled (отключить) — установить значение по умолчанию (3600) | |||

* unknown | |||

|- | |||

| Обновлять IP-адрес машины в DNS | |||

| dyndns_update | |||

| Позволяет включить или отключить автоматическое обновление DNS-записей (защищенных с помощью GSS-TSIG) с IP-адресом клиента через SSSD | |||

| | |||

* enabled (включить) — автоматическое обновление DNS-записи клиента через SSSD включено | |||

* disabled (отключить) — автоматическое обновление DNS-записи клиента через SSSD отключено | |||

* default (по умолчанию) — настройка автоматического обновления DNS-записи клиента через SSSD задана по умолчанию в пакете | |||

* unknown | |||

|- | |||

| Обновлять PTR-запись машины в DNS-записей | |||

| dyndns_update_ptr | |||

| Определяет будет ли обновляться клиентская PTR-запись (защищенная с помощью GSS-TSIG) при обновлении записей DNS клиента. Применимо, только если dyndns_update имеет значение true. | |||

| | |||

* enabled (включить) — автоматическое обновление DNS записи обратной зоны через SSSD включено | |||

* disabled (отключить) — автоматическое обновление DNS записи обратной зоны через SSSD отключено | |||

* default (по умолчанию) — настройка автоматического обновления DNS-записи обратной зоны задана по умолчанию в пакете | |||

* unknown | |||

|} | |||

{{Category navigation|title=Модули Alterator|category=Модули Alterator|sortkey={{SUBPAGENAME}}}} | {{Category navigation|title=Модули Alterator|category=Модули Alterator|sortkey={{SUBPAGENAME}}}} | ||

[[Категория:Модули Alterator]] | |||

Текущая версия от 12:37, 7 июля 2022

Название пакета

alterator-auth

Назначение

Модуль Аутентификация предназначен для системных настроек аутентификации.

Pluggable Authentication Modules (PAM) — механизм, позволяющий тонко настроить схему аутентификации пользователей в системе. Данный модуль позволяет переключаться между заранее подготовленными схемами.

Настройка

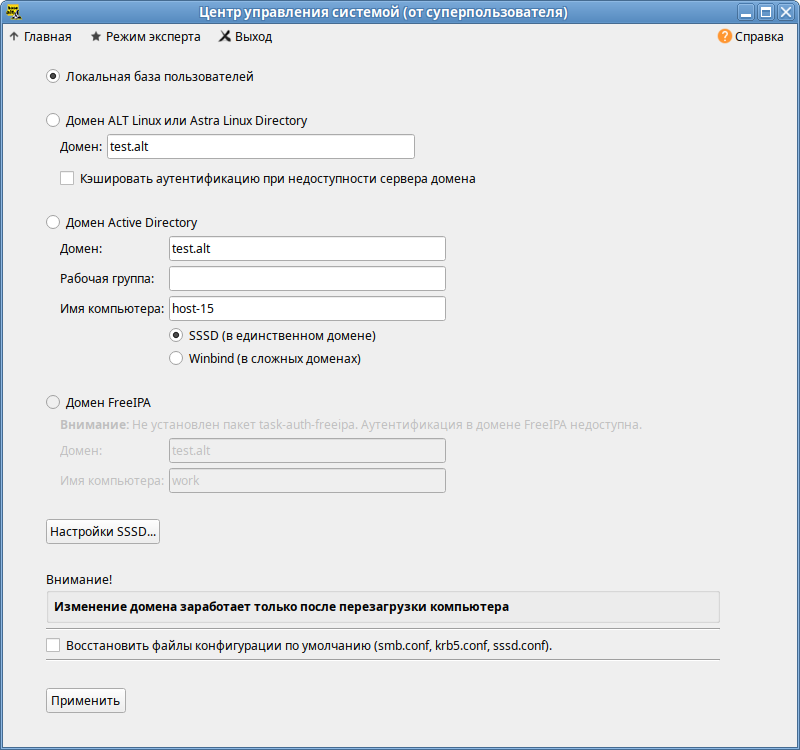

Модуль alterator-auth доступен в GUI (раздел Пользователи ▷ Аутентификация):

так и в веб-интерфейсе (https://ip-address:8080 (раздел Пользователи ▷ Аутентификация)):

Использование модуля

Локальная база пользователей

Если система должна быть настроена на локальную аутентификацию, то есть, информация о пользователях и группах хранится в файлах, то выберите пункт «Локальная база пользователей» и нажмите кнопку «Применить».

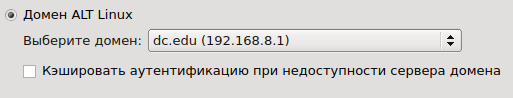

Домен ALT Linux

Если в сети имеется настроенный ALT домен, отметьте данный пункт и выберите домен из списка:

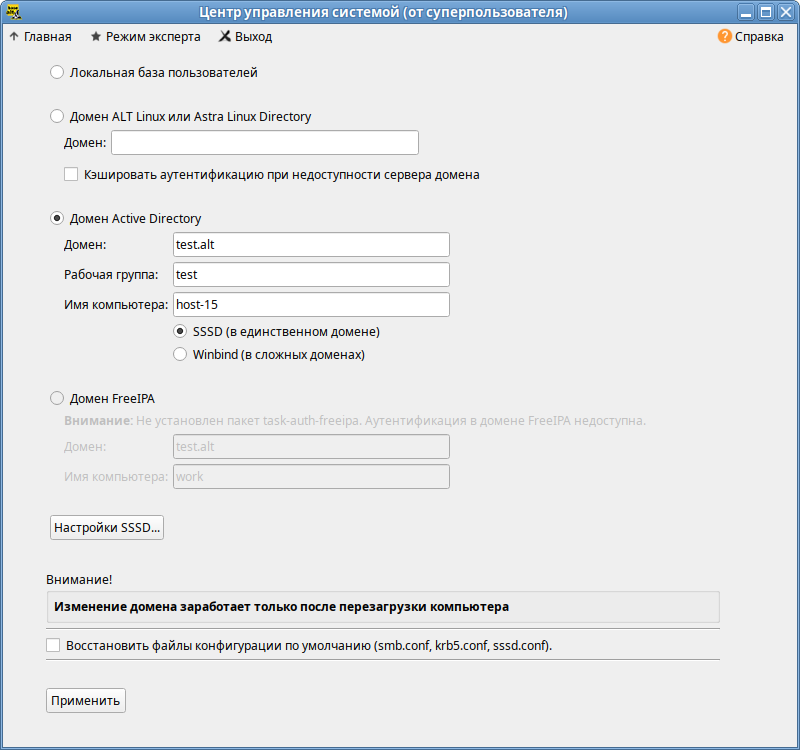

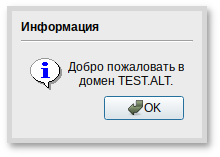

Домен Active Directory

Если в сети имеется настроенный домен Samba AD, выберите пункт «Домен Active Directory» и заполните поля:

Нажмите кнопку «Применить».

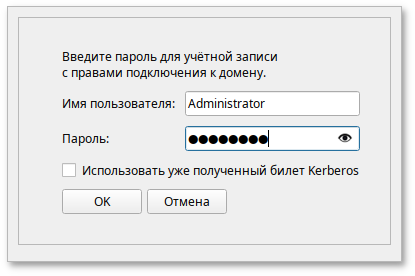

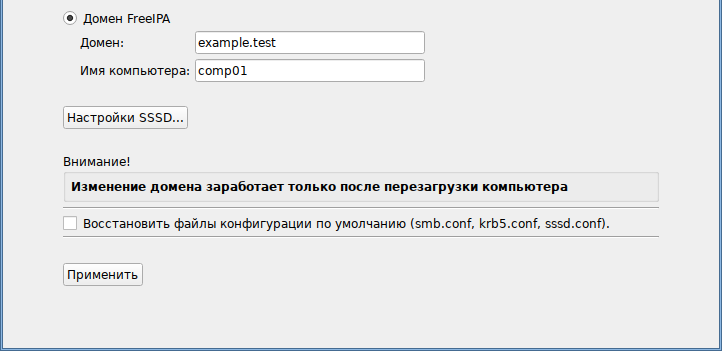

В открывшемся окне необходимо ввести имя пользователя, имеющего право вводить машины в домен, и его пароль и нажать кнопку «ОК»:

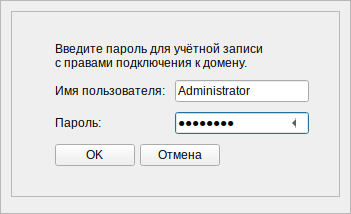

При успешном подключении к домену, отобразится соответствующая информация:

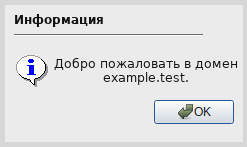

Домен FreeIPA

Если в сети имеется настроенный домен FreeIPA, выберите пункт «Домен FreeIPA», заполните поля «Домен» и «Имя компьютера» и нажмите кнопку «Применить:

В открывшемся окне необходимо ввести имя пользователя, имеющего право вводить машины в домен, и его пароль и нажать кнопку «ОК»:

При успешном подключении к домену, отобразится соответствующая информация:

Настройки SSSD

| Настройка | Опция в файле /etc/sssd/sssd.conf | Описание | Режимы |

|---|---|---|---|

| Правила применения групповых политик | ad_gpo_access_control | Определяет в каком режиме будет осуществляться контроль доступа в SSSD основанный на групповых политиках Active Directory (GPO) |

|

| Игнорировать, если групповые политики не читаются | ad_gpo_ignore_unreadable | Определяет будут ли проигнорированы правила управления доступом в SSSD основанные на групповых политиках, если недоступен какой-либо шаблон (GPT) объекта групповой политики (GPO) |

|

| Кэшировать учётные данные | cache-credentials | Определяет, будут ли учётные данные удалённых пользователей сохраняться в локальном кэше SSSD |

|

| Привилегии запуска SSSD | control sssd-drop-privileges | Позволяет сбросить права службы SSSD, чтобы избежать работы от имени суперпользователя (root) |

|

| Интервал обновления записей DNS | dyndns_refresh_interval | Определяет как часто серверная часть должна выполнять периодическое обновление DNS в дополнение к автоматическому обновлению, выполняемому при подключении серверной части к сети. Этот параметр является применим только в том случае, если для dyndns_update установлено значение true. |

|

| TTL для клиентской записи DNS | dyndns_ttl | Срок жизни, применяемый к записи DNS клиента при ее обновлении. Если dyndns_update имеет значение false, это не имеет никакого эффекта. |

|

| Обновлять IP-адрес машины в DNS | dyndns_update | Позволяет включить или отключить автоматическое обновление DNS-записей (защищенных с помощью GSS-TSIG) с IP-адресом клиента через SSSD |

|

| Обновлять PTR-запись машины в DNS-записей | dyndns_update_ptr | Определяет будет ли обновляться клиентская PTR-запись (защищенная с помощью GSS-TSIG) при обновлении записей DNS клиента. Применимо, только если dyndns_update имеет значение true. |

|