Задний ход в DarkWeb

Версия от 06:15, 20 мая 2022; Дым (обсуждение | вклад)

Введение

Для хождения с собственного линукса по сайтам в зонах .i2p, .onion и прочим, напрямую недоступным, достаточно настроить несколько утилит. Приготовим остренького — макарошки с чесноком и луком:

- макарошки — «запутывающий» (obfuscating) прокси

obfs4, без которого теперь не работает... - лук — прокси TORsocks (The Onion Router) как добавка к «луковому» маршрутизатору;

- чеснок же — самостоятельный демон для протокола «невидимого» интернета i2pd (Invisible Internet Protocol daemon) с «чесночным» (garlic) построением маршрутов.

И завернём всё это в лаваш-плагин для браузера — вот вам и хрестоматийный «пирожок с вермишелью».

«Невидимый» интернет

Установить и запустить i2pd:

# apt-get install -y i2pd

# systemctl enable --now i2pd

Проверить работоспособность демона, наблюдать за его процессами-туннелями, останавливать-перезапускать и пр. можно браузером (хоть текстовым) по адресу http://localhost:7070/ (в конфиге можно задать странице демона понятный язык).

«Луковый» прокси

- Установить пакеты:

torsocks(автоматом подтягивающий основной сервисtor, если тот ещё не установлен),obfs4(«путаник», добавляющий тору способы миновать РКНовские блокировки по «мостикам») иlsof(для проверки результата).

- Добавить в конфиг тора

/etc/tor/torrcопцию, включающую предоставленные пакетомobfs4настройки со списком мостов. - После чего (пере)запустить сам сервис и удостовериться, что тор слушает на нужном порту.

Суммарно выглядит примерно так:

# apt-get update && apt-get install -y torsocks obfs4 lsof

# echo "%include /etc/tor/obfs4.torrc" >>/etc/tor/torrc

# systemctl restart (или enable --now) tor

# lsof -ni :9050

...

COMMAND PID USER FD TYPE DEVICE SIZE/OFF NODE NAME

tor 2778 _tor 6u IPv4 27181 0t0 TCP 127.0.0.1:9050 (LISTEN)

Браузерный плагин

Сам использовал FoxyProxy (для хрома и ЯБ или огнелиса) и SwitchyOmega, настройку коего и опишу.

- Добавить в браузер соответствующий плагин для хрома/ЯБ или огнелиса.

- Создать профиль i2p для сайтов в одноимённой зоне (протокол: HTTP, сервер: localhost, порт: 4444 — не проиллюстрировано, делать по аналогии со следующим пунктом).

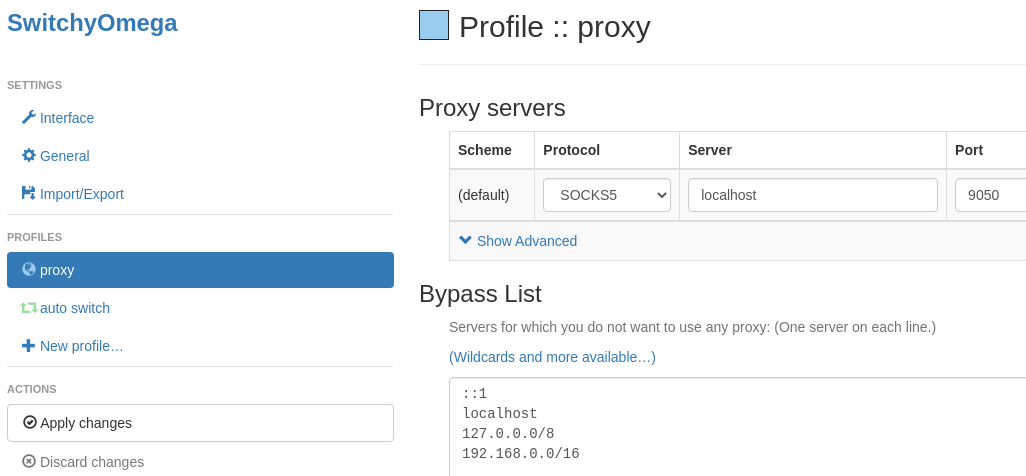

- Второй профиль proxy — для .onion и прочих труднодоступных сайтов (протокол: SOCKS5, сервер: localhost, порт: 9050):

- Задать для доступа к сайтам

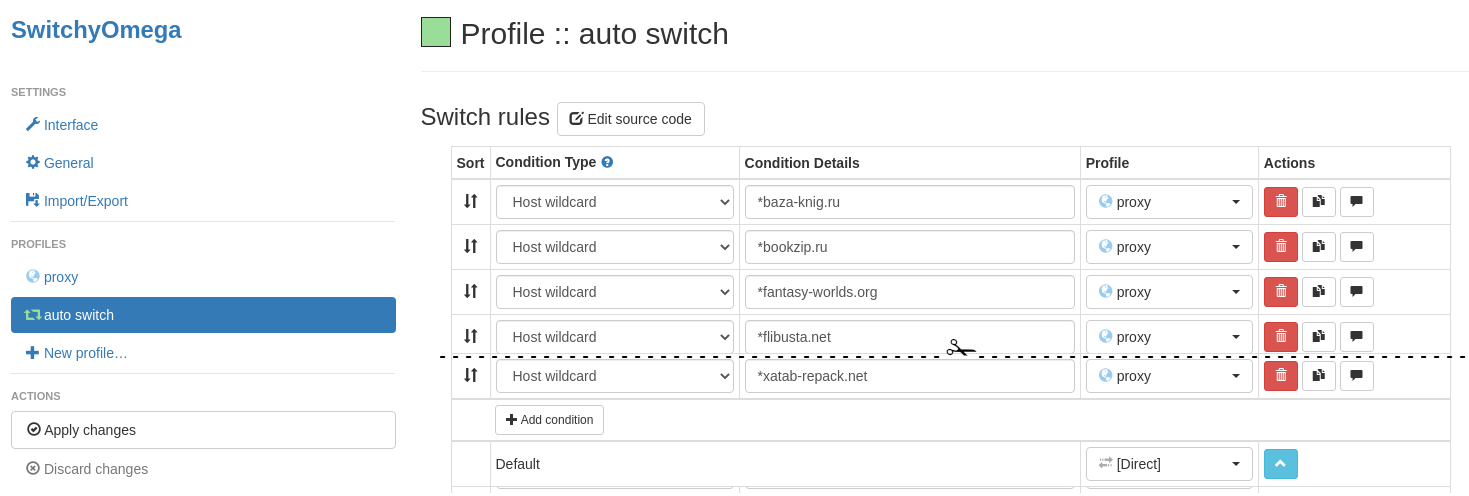

.i2pодноимённый профиль, а к сайтам.onionи прочим недоступным — тор-прокси, по мере надобности пополняя список другими блокируемыми сайтами:

- В режиме редактирования исходного кода (можно попросту скопипастить) выглядит так:

[SwitchyOmega Conditions] @with result *.i2p +i2p *baza-knig.ru +proxy *.bookafan.website +proxy *bookzip.ru +proxy *.btmet.com +proxy *citilink.ru +proxy *fantasy-worlds.org +proxy *flibusta.* +proxy *gmt-max.net +proxy *intoupload.net +proxy *kinobar.me +proxy *kinogo.la +proxy *kinosvit.tv +proxy *kinotazz.ru +proxy *.kritka.info +proxy *.linkedin.com +proxy *loveread.ec +proxy *mechanics-games.* +proxy *nnmclub.to +proxy *.onion +proxy *onion.live +proxy *piratam.net +proxy *rg-mechanics.* +proxy *rgmechanics.* +proxy *rutor* +proxy *.santehnika1.ru +proxy *seasonvar.ru +proxy *.semyanich.com +proxy *serialytut.me +proxy *skidrowcpy.com +proxy *.torgamez.com +proxy *torlock.cc +proxy *.torproject.org +proxy *torrent* +proxy *tracker.* +proxy *.underver.se +proxy *.vonos.net +proxy *weebly.com +proxy *xatab-repack* +proxy * +direct

- В меню плагина

выбрать пункт автопереключения

выбрать пункт автопереключения